Nouvelle pageAtelier : Création de votre VPC et lancement d'un serveur web

Version : 4.6.6 (TESS1)

Dans cet atelier, vous apprendrez à utiliser Amazon Virtual Private Cloud (VPC) pour :

- Créer un réseau personnalisé.

- Configurer des groupes de sécurité.

- Déployer un serveur web dans une instance EC2.

Objectifs

- Créer un VPC.

- Ajouter des sous-réseaux publics et privés.

- Configurer un groupe de sécurité.

- Lancer une instance EC2 fonctionnant comme un serveur web.

Durée estimée

30 minutes.

Étapes détaillées

Étape 1 : Préparation

- Connectez-vous à AWS Management Console via AWS Learner Lab.

- Assurez-vous d’avoir la console AWS et cette documentation visibles côte à côte.

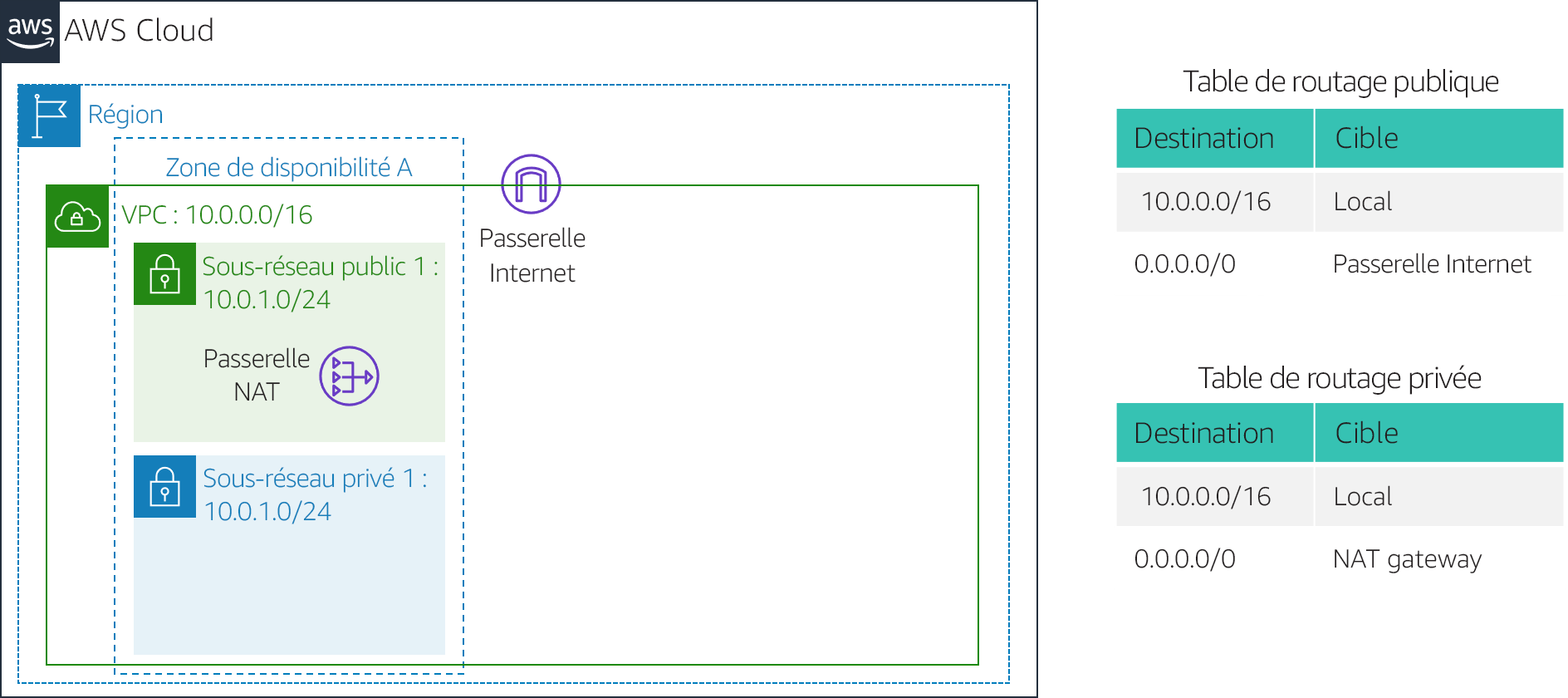

Étape 2 : Création de votre VPC

- Accédez à Services > VPC > Launch VPC Wizard.

- Sélectionnez l’option VPC with Public and Private Subnets.

- Configurez les paramètres suivants :

- Nom du VPC :

picasso-expo. - Zone de disponibilité : Première zone disponible.

- Nom du sous-réseau public :

Public Subnet 1. - Nom du sous-réseau privé :

Private Subnet 1. - Elastic IP : Sélectionnez une adresse affichée.

- Nom du VPC :

- Cliquez sur Create VPC et confirmez.

Résultat attendu :

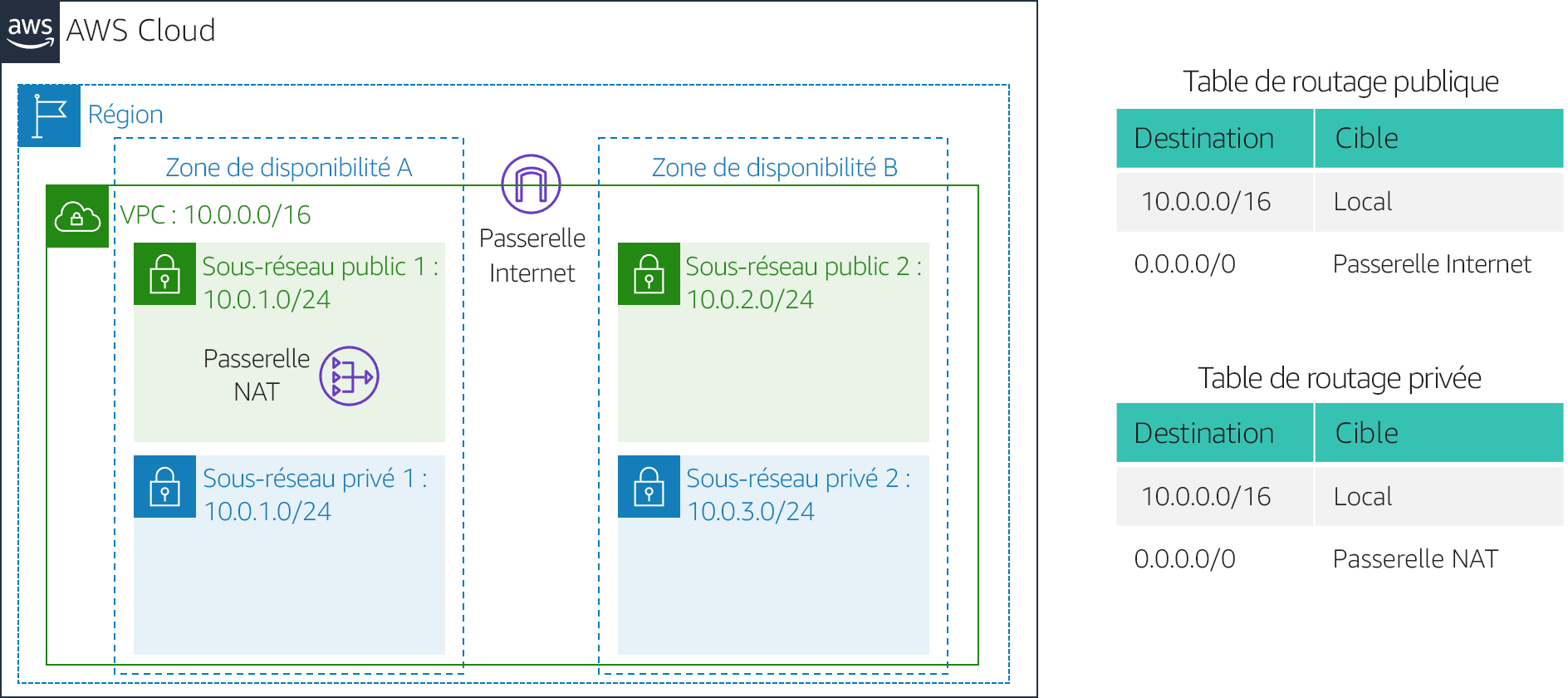

Un VPC est créé avec :

- Sous-réseau public :

10.0.0.0/24 - Sous-réseau privé :

10.0.1.0/24.

Étape 3 : Ajout de sous-réseaux supplémentaires

Créer un second sous-réseau public

- Accédez à Subnets > Create Subnet.

- Configurez :

- Nom :

picasso-expo-subnet-public2. - Zone de disponibilité : Deuxième zone disponible.

- CIDR IPv4 :

10.0.2.0/24.

- Nom :

Créer un second sous-réseau privé

- Accédez à Subnets > Create Subnet.

- Configurez :

- Nom :

picasso-expo-subnet-private2. - Zone de disponibilité : Deuxième zone disponible.

- CIDR IPv4 :

10.0.3.0/24.

- Nom :

Configurer les tables de routage

- Associez les sous-réseaux privés à une table de routage avec une passerelle NAT.

- Associez les sous-réseaux publics à une table de routage avec une passerelle Internet.

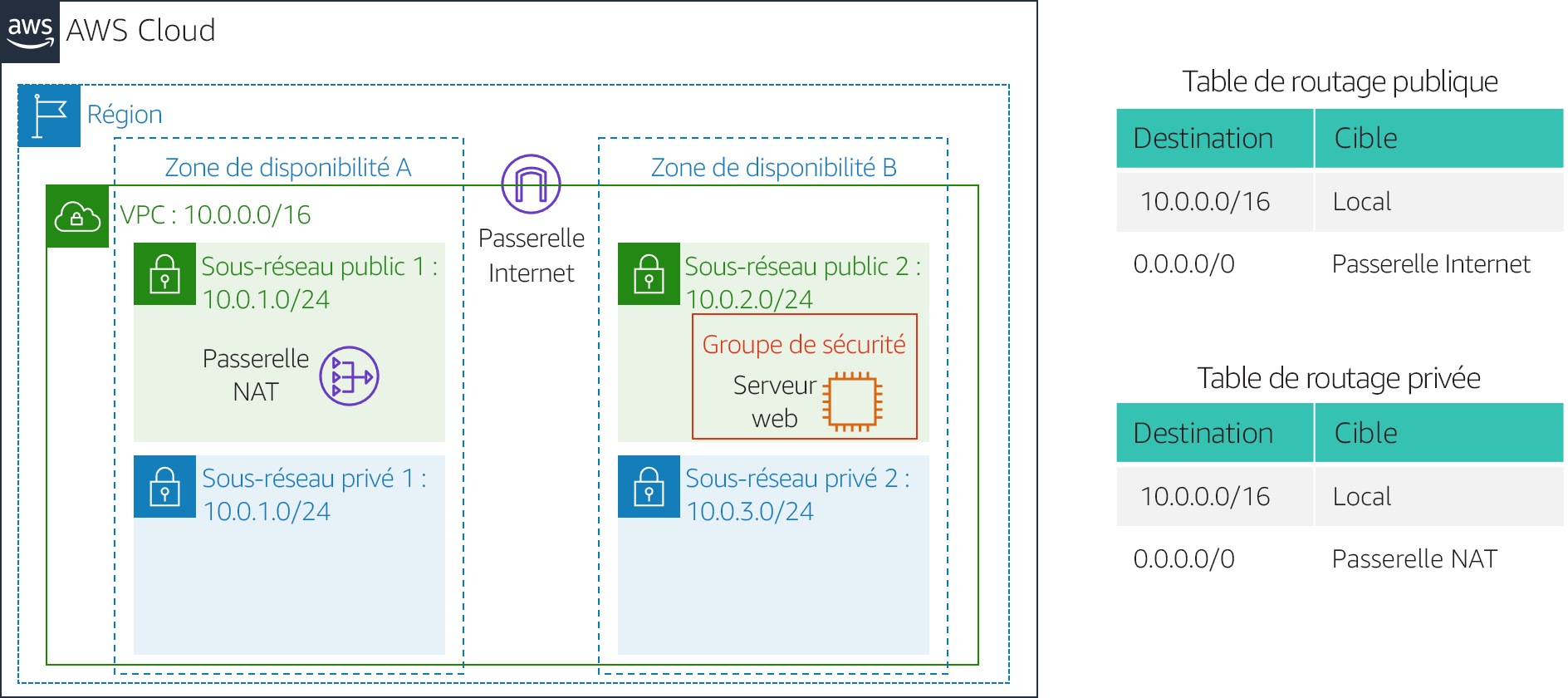

Étape 4 : Création d’un groupe de sécurité

- Accédez à Security Groups et cliquez sur Create Security Group.

- Configurez les paramètres suivants :

- Nom :

Web Security Group. - Description :

Enable HTTP access. - VPC :

picasso-expo-vpc.

- Nom :

- Ajoutez une règle entrante :

- Type : HTTP.

- Source : Anywhere-IPv4.

- Description :

Permit web requests.

Étape 5 : Lancer une instance EC2

- Accédez à EC2 > Launch Instance.

- Configurez les paramètres suivants :

- AMI : Debian.

- Type d’instance :

t2.micro. - VPC :

picasso-expo-vpc. - Sous-réseau :

Public Subnet 2. - Adresse IP publique : Activée.

- Ajoutez un tag :

- Clé :

Name. - Valeur :

Web Server 1.

- Clé :

- Sélectionnez le Web Security Group.

- Cliquez sur Launch Instance.

Étape 6 : Tester le serveur web

- Une fois l’instance en état 2/2 checks passed, copiez le Public DNS (IPv4).

- Collez l’adresse dans un navigateur web.

- Vérifiez que le serveur web est accessible.

Résultat attendu

Votre architecture inclut maintenant :

- Un VPC avec des sous-réseaux publics et privés.

- Une configuration de routage complète.

- Une instance EC2 fonctionnant comme un serveur web.

Pas de commentaires